Angreifer werden schneller – dramatisch schneller. Laut CrowdStrikes Global Threat Report 2026 sank die durchschnittliche Zeit zwischen erstem Systemzugriff und lateraler Bewegung im Netzwerk auf 29 Minuten, 65 Prozent schneller als im Vorjahr. Cyberkriminelle nutzen KI längst, um Reconnaissance zu automatisieren, Exploits anzupassen und Angriffe zu skalieren. Auf der Verteidigerseite hingegen laufen viele IT-Sicherheitsteams noch immer mit denselben manuellen Workflows wie vor fünf Jahren.

Eine Entwicklung vom Februar 2026 könnte das Gleichgewicht verschieben: Kali Linux – die weltweit meistgenutzte Distribution für Penetrationstests – integriert offiziell Anthropics Claude AI über das Model Context Protocol (MCP). Das Ergebnis: Sicherheitsassessments lassen sich erstmals per natürlicher Sprache steuern. Kein Nachschlagen von Nmap-Flags, kein manuelles Parsen von Nikto-Ausgaben, kein separates Dokumentationstool.

Dieser Praxisguide richtet sich an IT-Sicherheitsverantwortliche, Pentest-Teams und technische Entscheider in deutschen Unternehmen. Er erklärt, wie das Setup konkret funktioniert, wo die Technologie echten Mehrwert bringt – und wo ihre Grenzen liegen, die kein Hersteller freiwillig kommuniziert.

Wie Kali Linux + Claude via MCP funktioniert

Kali Linux bündelt über 600 spezialisierte Sicherheitstools – von Nmap für Port-Scans über Metasploit für Exploit-Tests bis zu SQLmap für Datenbankprüfungen. Das Problem: Jedes Tool hat eigene Syntax, eigene Parameter, eigene Ausgabeformate. Ein erfahrener Pentester verbringt einen erheblichen Teil seiner Zeit damit, Befehle korrekt zu formulieren, Ergebnisse zu interpretieren und Berichte manuell zusammenzuführen – alles Arbeit, die sich nicht linear skaliert.

Das Model Context Protocol (MCP) – ein offener Standard, den Anthropic 2024 veröffentlicht hat – schließt diese Lücke. Es funktioniert als universelle Protokollbrücke zwischen KI-Modellen und externen Tools, vergleichbar mit einer Middleware, die menschliche Absicht in Systemaufrufe übersetzt. Wie das Kali-Entwicklungsteam in seinem Blogpost vom Februar 2026 beschreibt, entstand der mcp-kali-server genau aus diesem Bedarf: eine kontextbewusste Steuerungsschicht über den bestehenden Kali-Toolstack zu legen, ohne die Tools selbst zu verändern.

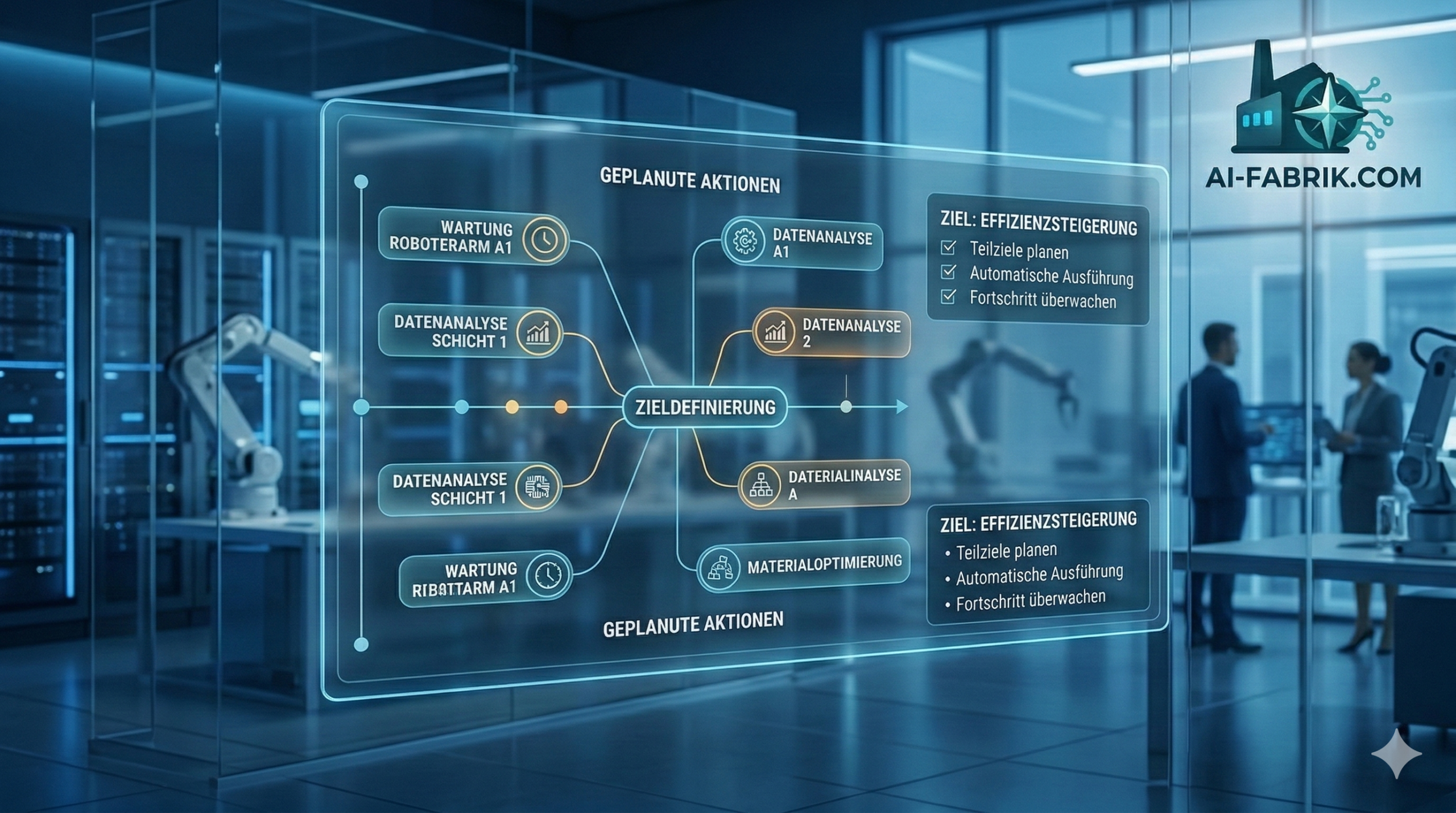

Der resultierende Workflow sieht in der Praxis so aus: Ein Analyst gibt einen natürlichsprachlichen Prompt ein – Claude plant die erforderlichen Schritte, übersetzt sie in konkrete CLI-Befehle, führt sie über SSH auf dem verbundenen Kali-Server aus, empfängt die Ausgaben und liefert eine priorisierte Zusammenfassung der Befunde. Entscheidend: Claude behält den Kontext über mehrere Tool-Aufrufe hinweg, sodass mehrstufige Assessments – Reconnaissance → Scanning → Exploitation → Reporting – in einer einzigen Konversation ablaufen können.

Wer profitiert – und wie viel: Drei realistische Szenarien

Szenario 1: Interne Red Teams steigern ihren Durchsatz

Teams mit eigenem Pentest-Personal gewinnen am meisten. Der typische Workflow enthält viele repetitive Aufgaben: Reconnaissance-Scans formulieren, Ausgaben parsen, nächste Schritte ableiten, Dokumentation aufbereiten. Frühe Anwenderberichte aus Community-Foren und GitHub-Diskussionen rund um mcp-kali-server berichten von Reconnaissance-Phasen, die von drei Stunden auf 15 bis 20 Minuten sanken – bei gleichbleibender Abdeckung.

Das ist kein marginales Effizienzplus. Ein zweiköpfiges Pentest-Team, das bisher acht Assessments pro Jahr schafft, könnte realistisch auf 15 bis 20 kommen – ohne zusätzliche Personalkosten. Die gewonnene Kapazität lässt sich in tiefere manuelle Analyse, Threat Modeling oder die Abarbeitung eines größeren Prüfumfangs investieren.

Szenario 2: Externe Dienstleister werden transparenter – und günstiger

Für Unternehmen, die regelmäßig externe Penetrationstests beauftragen, verändert diese Entwicklung die Marktdynamik. Dienstleister mit KI-gestützten Workflows können Reconnaissance und Standard-Vulnerability-Scanning kostengünstiger anbieten. IT-Entscheider sollten bei der nächsten Ausschreibung explizit fragen:

- Welche Teile des Assessments werden KI-gestützt durchgeführt?

- Welche Daten verlassen dabei das Unternehmensnetzwerk – und wohin?

- Wie wird die Qualitätssicherung der KI-generierten Ergebnisse gewährleistet?

- Liegt ein Verarbeitungsvertrag nach Art. 28 DSGVO mit dem KI-Anbieter vor?

Gleichzeitig steigt die Erwartungshaltung an Berichtsqualität: Wenn Standardscans automatisiert laufen, sollte der menschliche Mehrwert des Dienstleisters stärker in Risikobeurteilung, Geschäftskritikalitäts-Priorisierung und konkreten Remediationsempfehlungen sichtbar werden.

Szenario 3: KMU erhalten erstmals strukturierte Sicherheitschecks

Kleinere Unternehmen ohne dediziertes Security-Team standen bisher vor einem Dilemma: Professionelle Penetrationstests sind teuer, interne Expertise fehlt oft, und Kali-Tools setzen tiefes Fachwissen voraus. Die MCP-Integration senkt die Einstiegshürde erheblich – ein IT-Administrator mit solidem Netzwerkverständnis, aber ohne Pentesting-Spezialisierung, kann damit strukturierte Sicherheitschecks durchführen, die vorher externe Spezialisten erforderten.

Einschränkung, die hier wichtig ist: Das bedeutet nicht, dass KMU externe Pentests vollständig ersetzen können. KI-gestützte Scans decken standardisierte Angriffsmuster zuverlässig ab, aber keine komplexen Angriffsketten, Active-Directory-Misconfigurations oder Social-Engineering-Vektoren (mehr dazu weiter unten).

📋 Key Takeaway – Nutzen im Überblick

- Zeitersparnis: Reconnaissance-Phase von mehreren Stunden auf 15–30 Minuten reduzierbar

- Skalierung: Interne Teams können 2–3x mehr Assessments pro Jahr durchführen

- Einstieg: KMU ohne Pentest-Expertise können strukturierte Sicherheitschecks selbst durchführen

- Grenze: Kein Ersatz für manuelles Expertenwissen bei komplexen Angriffsszenarien

So richtest du Kali + Claude via MCP ein

Die Einrichtung besteht aus drei Teilen: Kali-Server vorbereiten, MCP-Server starten, Claude Desktop konfigurieren.

Schritt 1: Kali-Seite – Tools und MCP-Server installieren

sudo apt update && sudo apt install -y mcp-kali-server nmap gobuster nikto \

metasploit-framework sqlmap wpscan hydra john enum4linux-ngDer mcp-kali-server läuft anschließend als Flask-basierte REST-API auf Port 5000 und nimmt Befehle von Claude entgegen. Die API sollte ausschließlich lokal oder über einen SSH-Tunnel erreichbar sein – niemals direkt über das Netzwerk exponiert werden.

Schritt 2: Claude Desktop konfigurieren – vollständiges Beispiel

Die Verbindung zwischen Claude Desktop und dem Kali-Server wird über eine JSON-Konfigurationsdatei hergestellt. Auf macOS liegt diese unter ~/Library/Application Support/Claude/claude_desktop_config.json, auf Windows unter %APPDATA%\Claude\claude_desktop_config.json.

{

"mcpServers": {

"kali-pentest": {

"command": "ssh",

"args": [

"-i", "/Users/analyst/.ssh/kali_pentest_ed25519",

"-L", "5000:localhost:5000",

"-N",

"[email protected]"

],

"env": {

"MCP_SERVER_URL": "http://localhost:5000",

"MCP_API_KEY": "lokaler-api-schluessel-32-zeichen-lang",

"MCP_TIMEOUT": "120",

"MCP_ALLOWED_TARGETS": "192.168.100.0/24,10.0.50.0/24"

}

}

}

}Wichtige Hinweise zur Konfiguration:

- SSH-Key statt Passwort: Der Tunnel läuft mit Ed25519-Schlüsseln, niemals mit Passwort-Authentifizierung.

- MCP_ALLOWED_TARGETS: Diese Umgebungsvariable begrenzt, welche IP-Ranges der MCP-Server überhaupt akzeptiert – eine der wichtigsten Sicherheitsleitplanken.

- MCP_TIMEOUT: 120 Sekunden ist ein praxiserprobter Wert; bei langsamen Nmap-Scans mit OS-Detection ggf. auf 300 erhöhen.

- Keine Produktionssysteme als Kali-Host: Der Kali-Server sollte eine dedizierte VM sein, getrennt vom restlichen Netzwerk.

Hinweis: Zum aktuellen Stand (Anfang 2026) gibt es keinen offiziellen Linux-Build von Claude Desktop. Die Integration funktioniert auf macOS und Windows; Linux-Nutzer sind auf inoffizielle Wege wie WINE angewiesen – für Enterprise-Umgebungen eine relevante Einschränkung.

Typische CLI-Kommandos, die Claude via MCP ausführt

Ein Analyst gibt einen natürlichsprachlichen Prompt ein; Claude wählt und parametriert die passenden Befehle. Diese fünf Kommandos decken den Großteil eines Standard-Assessments ab:

nmap -sV -sC -O --open -p 1-65535 192.168.100.20– Vollständiger Port-Scan mit Dienst-Erkennung, Standard-Skripten und OS-Detection; liefert die Grundlage für alle weiteren Schritte.nikto -h https://webapp.intern.example.com -ssl -Format htm -o /tmp/nikto_report.html– Web-Schwachstellenscan gegen HTTPS-Ziele; findet veraltete Software, fehlende Security-Header und bekannte CVEs.gobuster dir -u http://192.168.100.20 -w /usr/share/wordlists/dirbuster/directory-list-2.3-medium.txt -x php,html,txt -t 50– Directory-Bruteforcing; deckt versteckte Verzeichnisse und Administrationsoberflächen auf.sqlmap -u "http://192.168.100.20/search?q=test" --batch --level=3 --risk=2 --dbs– Automatisierte SQL-Injection-Prüfung;--batchverhindert interaktive Eingaben,--levelund--risksteuern die Aggressivität.enum4linux-ng -A 192.168.100.15 -oA /tmp/smb_enum– SMB/Windows-Enumeration; listet Shares, Nutzer, Passwortrichtlinien und Domain-Informationen auf.

Häufige Fehlerszenarien und ihre Lösung

Problem 1: Port 5000 bereits belegt

Symptom: mcp-kali-server startet nicht, Fehlermeldung Address already in use.

Lösung: Mit sudo lsof -i :5000 den belegenden Prozess identifizieren. Alternativ in der Serverkonfiguration einen anderen Port (z.B. 5001) setzen und den SSH-Tunnel entsprechend anpassen: -L 5001:localhost:5001.

Problem 2: Claude meldet Timeout bei langen Scans

Symptom: Claude bricht die Verbindung ab, während Nmap noch läuft.

Lösung: MCP_TIMEOUT in der Konfiguration erhöhen (z.B. auf 300 Sekunden). Für sehr lange Scans empfiehlt sich der Einsatz von screen oder tmux auf dem Kali-Server, sodass der Scan auch bei Verbindungsunterbrechung weiterläuft und Claude das Ergebnis nachträglich abruft.

Problem 3: Berechtigungsfehler bei Metasploit

Symptom: Claude kann Metasploit-Befehle nicht ausführen, obwohl der MCP-Server läuft.

Lösung: Metasploit benötigt Root-Rechte für rohe Socket-Operationen. Den MCP-Server-Prozess mit sudo starten oder – besser – dem Dienstnutzer über sudoers gezielt die Berechtigung für Metasploit-Binaries erteilen, ohne volle Root-Rechte zu vergeben.

Praxisbeispiel: Mittelständisches Unternehmen in Bayern

Das folgende Szenario ist fiktiv, basiert aber auf realistischen Größenordnungen aus dem deutschen KMU-Umfeld.

Ausgangslage: Ein Maschinenbauunternehmen mit 180 Mitarbeitern und einem zweiköpfigen IT-Team (ein Systemadministrator, ein Junior-Sicherheitsbeauftragter) führt Penetrationstests bislang einmal jährlich durch – über einen externen Dienstleister, der dafür rund 8.000 bis 12.000 Euro in Rechnung stellt. Zwischen den Jahrestests besteht keine kontinuierliche Sicherheitsprüfung der eigenen Webanwendungen und des internen Netzwerks.

Einsatz: Das IT-Team richtet Kali Linux + Claude via MCP auf einer dedizierten VM ein. Nach einer Einarbeitungszeit von zwei Wochen führen sie selbstständig monatliche Basis-Assessments der eigenen Webapplikationen und des Perimeters durch. Für komplexe Tests – Active-Directory-Prüfungen, Social-Engineering-Simulationen – wird der externe Dienstleister weiterhin einmal jährlich beauftragt.

Ergebnisse nach sechs Monaten (plausible Größenordnungen):

- Zeitaufwand pro Assessment: Von durchschnittlich 6–8 Stunden manueller Arbeit auf 45–90 Minuten gesunken (Reconnaissance + Standard-Scanning automatisiert).

- Gefundene Schwachstellen: In den sechs monatlichen Eigenprüfungen wurden 14 mittlere und 3 kritische Schwachstellen identifiziert – darunter zwei veraltete WordPress-Plugins mit bekannten CVEs, die beim Jahresaudit des Vorjahres noch nicht vorhanden waren.

- Kostenvergleich: Die internen monatlichen Checks kosten rund 2–3 Stunden IT-Arbeitszeit plus Betriebskosten der VM (ca. 30 Euro/Monat). Der externe Jahrespentest bleibt bestehen, deckt nun aber gezielter Bereiche ab, die interne Tools nicht erreichen – was den Dienstleistungsumfang und damit die Kosten leicht reduziert.

Wichtige Einschränkung: Die intern gefundenen Schwachstellen umfassten ausschließlich bekannte CVEs, fehlkonfigurierte Dienste und schwache TLS-Einstellungen – also das, was automatisierte Tools zuverlässig erkennen. Die komplexere Frage, wie ein realer Angreifer diese Einzelbefunde zu einer Angriffskette kombinieren würde, blieb dem externen Pentest vorbehalten.

Wo KI-Pentesting nicht ausreicht – die ehrliche Abgrenzung

Kein seriöser Anbieter – und kein ehrlicher Artikel – sollte verschweigen, wo KI-gestützte Penetrationstests strukturell an Grenzen stoßen. Diese Bereiche erfordern weiterhin menschliche Expertise:

- Social Engineering: Phishing-Simulationen, Pretexting, physische Zugangsversuche – alles, was menschliches Verhalten ausnutzt, lässt sich nicht automatisiert testen. Claude kann Phishing-Szenarien beschreiben, aber nicht authentisch durchführen.

- Komplexe Active-Directory-Angriffsketten: Pass-the-Hash, Kerberoasting, DCSync – diese Techniken erfordern kontextuelles Verständnis der spezifischen AD-Architektur, das automatisierte Tools nur oberflächlich abbilden können. Enum4linux-ng liefert Daten; was ein Angreifer daraus macht, ist eine Expertenfrage.

- Business-Logic-Schwachstellen: Fehler in der Anwendungslogik – etwa Preismanipulation im Warenkorb, unzureichende Autorisierungsprüfungen in mehrstufigen Workflows – sind für automatisierte Scanner unsichtbar. Sie erfordern domänenspezifisches Verständnis der Anwendung.

- Zero-Day-Exploitation: Claude kennt Schwachstellen bis zu seinem Trainingsdatenschnitt; aktuelle, noch nicht in Datenbanken erfasste Sicherheitslücken werden nicht erkannt.

- Physische Sicherheit: Tailgating, Lock-Picking, Hardware-Manipulation – vollständig außerhalb des Scope jedes Software-basierten Tools.

Der sinnvolle Ansatz für die meisten deutschen Unternehmen ist ein hybrides Modell: KI-gestützte Basis-Assessments intern und kontinuierlich, manuelle Expertentests extern und anlassbezogen (z.B. nach größeren Systemänderungen, mindestens jährlich).

Risiken und Compliance-Grenzen für deutsche Unternehmen

DSGVO: Das Datentransfer-Problem

Das Kali-Team selbst betont in seiner Dokumentation, dass das Routing von Befehlen und Scan-Ergebnissen durch ein Cloud-gehostetes KI-Modell Datenschutzfragen aufwirft – insbesondere bei sensiblen Engagements. In der Praxis bedeutet das: Jeder Prompt und jede Tool-Ausgabe läuft durch Anthropics Infrastruktur in den USA. Für Unternehmen, die unter DSGVO-Anforderungen arbeiten oder in Assessments personenbezogene Daten berühren (z.B. Nutzernamen, interne Systemnamen, IP-Adressen), ist das ein ernstes Problem.

Lösungsansätze in der Praxis:

- Anonymisierung der Scan-Ziele: Interne IP-Adressen und Hostnamen können in Prompts durch neutrale Bezeichner ersetzt werden, bevor sie Claude erreichen.

- Lokale Modelle via Ollama: Das MCP-Framework funktioniert technisch auch mit lokal betriebenen Open-Source-Modellen. Die Intelligenzleistung ist derzeit deutlich geringer, aber für strukturierte Scan-Auswertungen ausreichend.

- Anthropic Business-Vertrag: Für kommerzielle Nutzung sollte ein Datenverarbeitungsvertrag (Data Processing Agreement) mit Anthropic geschlossen werden. Dieser ist über die API-Plattform verfügbar und regelt Datenverarbeitung nach Art. 28 DSGVO.

Klare Empfehlung: Vor dem produktiven Einsatz in realen Client-Assessments oder bei der Prüfung unternehmenskritischer Systeme muss der Datenschutzbeauftragte eingebunden werden. Das ist keine Vorsichtsmaßnahme, sondern rechtliche Pflicht.

Prompt Injection: Das unterschätzte technische Risiko

Sicherheitsforscher – darunter Teams von Red Hat und Fluid Attacks, die 2025 MCP-basierte Workflows untersucht haben – weisen auf eine neue Angriffskategorie hin: Prompt Injection via Scan-Ergebnisse. Das Szenario: Ein Angreifer platziert in einem HTTP-Response-Header oder einem SMB-Banner eine speziell formulierte Anweisung, die Claude als Befehl interpretiert und ausführt – ohne dass der menschliche Operator es bemerkt.

Konkrete Gegenmaßnahmen:

MCP_ALLOWED_TARGETSauf explizite IP-Ranges begrenzen (nie0.0.0.0/0)- Manuelle Freigabe für alle risikoreichen Befehle (Exploit-Ausführung, Brute-Force) – Claude Desktop bietet diese Funktion; sie darf nicht deaktiviert werden

- Immutable Audit-Log aller ausgeführten Kommandos auf dem Kali-Server (

script-Befehl oder dediziertes Logging-Tool) - Regelmäßige Review der Claude-Konversationsverläufe auf unerwartete Befehle

Die andere Seite: KI senkt auch die Angreiferhürde

Die gleiche Technologie, die interne Teams produktiver macht, senkt die Einstiegshürde für Angreifer. Zwischen Januar und Februar 2026 wurde dokumentiert – u.a. von Sicherheitsforschern, die MCP-Angriffskampagnen analysierten –, dass ein einzelner, gering qualifizierter Bedrohungsakteur KI-gestützte MCP-Frameworks nutzte, um Angriffe auf über 600 Geräte in 55 Ländern zu skalieren. Das ist kein theoretisches Szenario mehr. Die Konsequenz: Regelmäßige, proaktive Sicherheitsassessments werden wichtiger, nicht unwichtiger.

⚠️ Key Takeaway – Compliance & Risiken

- Scan-Daten laufen durch US-amerikanische Cloud-Infrastruktur → Datenschutzbeauftragten einbinden

- Prompt Injection über manipulierte Scan-Ergebnisse ist ein reales, dokumentiertes Risiko

- Claude Desktop: Manuelle Freigabe für risikoreiche Befehle niemals deaktivieren

- KI-Tools senken auch Angreiferhürden – proaktive Assessments werden wichtiger

Do's und Don'ts für den Einstieg

Hinweis: Die folgenden Empfehlungen sind organisatorische Best Practices, keine Rechtsberatung. Im Einzelfall sollte juristischer und datenschutzrechtlicher Rat eingeholt werden.

✅ Do's

- Schriftliche Genehmigung vor jedem Test: Penetrationstests ohne ausdrückliche schriftliche Genehmigung des Systemeigentümers sind in Deutschland strafbar (§ 202a StGB). Das gilt auch für interne Tests – die Genehmigung der IT-Leitung reicht nicht immer; ggf. ist die Geschäftsführung einzubeziehen.

- Isolierte Testumgebung zuerst: Erste Gehversuche mit dem Setup in einem abgeschlossenen Lab-Netzwerk oder einer eigens aufgesetzten Übungsumgebung (z.B. HackTheBox, eigene VulnHub-VMs) durchführen, bevor reale Produktivsysteme geprüft werden.

- Datenschutzbeauftragten frühzeitig einbinden: Nicht erst wenn das Setup steht, sondern in der Planungsphase. Die Frage, welche Daten Claude verarbeitet und unter welchen Bedingungen, muss vor dem ersten produktiven Einsatz geklärt sein.

❌ Don'ts

- Keine Produktivumgebungen ohne Wartungsfenster: Aggressive Scans (OS-Detection, Brute-Force) können Dienste destabilisieren. Immer außerhalb der Kerngeschäftszeiten testen – und das Netz-Team informieren.

- Keine unkritische Übernahme von Claude-Ergebnissen: KI-generierte Schwachstellenbewertungen können False Positives enthalten oder Schweregrade falsch einschätzen. Jeder kritische Befund muss manuell verifiziert werden, bevor Remediationsmaßnahmen eingeleitet werden.

- MCP_ALLOWED_TARGETS nicht offen lassen: Ohne explizite IP-Beschränkung könnte ein Konfigurationsfehler oder eine Prompt-Injection dazu führen, dass der Scanner gegen unbeabsichtigte Ziele läuft – mit möglichen rechtlichen Konsequenzen.

Handlungsempfehlungen für IT-Entscheider

Unternehmen sollten die Kali-Claude-Integration nicht reflexartig einführen, aber auch nicht ignorieren. Die richtige Haltung ist: strukturiertes Pilotieren mit klaren Leitplanken.

Kurzfristig (0–3 Monate): Prüfen Sie, ob bestehende Pentest-Dienstleister bereits KI-gestützte Workflows einsetzen – und fordern Sie Transparenz darüber, welche Daten wie verarbeitet werden. Evaluieren Sie intern, ob ein Test-Setup in einer isolierten Lab-Umgebung sinnvoll ist. Kläre die Frage des DPA mit Anthropic.

Mittelfristig (3–12 Monate): Entwickeln Sie Nutzungsrichtlinien für KI-gestützte Sicherheitstools, analog zu bestehenden Datenschutz- und Informationssicherheitsrichtlinien. Definieren Sie, welche Systeme und Daten in KI-gestützten Assessments geprüft werden dürfen. Pilotieren Sie mit einem klar abgegrenzten Scope.

Strukturell: MCP wird sich als Integrationsstandard für KI und externe Tools weit über Pentesting hinaus durchsetzen – in DevOps, IT-Operations, SOC-Workflows. Unternehmen, die jetzt lernen, MCP-basierte Workflows sicher zu betreiben, bauen Kompetenz auf, die langfristig trägt.

Fazit: Echter Effizienzgewinn – mit realistischen Erwartungen

Die Integration von Claude AI in Kali Linux über MCP ist kein Hype – sie ist eine handfeste Produktivitätssteigerung für Sicherheitsteams, die konkrete, repetitive Aufgaben beschleunigt. Für Unternehmen bedeutet das: günstigere und häufigere Sicherheitsassessments, schnellere Einarbeitung weniger erfahrener Analysten und bessere Dokumentation von Prüfergebnissen.

Gleichzeitig ist die Technologie kein Allheilmittel. Datenschutzfragen sind real und rechtlich relevant, neue Angriffsvektoren durch Prompt Injection sind dokumentiert, und die ehrliche Einschränkung bleibt: Was ein erfahrener Pentester an komplexen Angriffsszenarien entwickelt, kann kein automatisiertes Tool replizieren. Der richtige Rahmen ist das hybride Modell – KI für Breite und Kontinuität, menschliche Expertise für Tiefe und Komplexität.

Unternehmen, die beides ernst nehmen, werden aus dieser Entwicklung gestärkt hervorgehen.

Nächster Schritt: Richten Sie ein isoliertes Lab-Setup ein und führen Sie einen ersten Test gegen eine eigene VM durch – bevor Sie Produktivsysteme in den Scope nehmen. Die Lernkurve ist flacher als erwartet; die Governance-Fragen brauchen mehr Zeit als die Technik.

Quellen und weiterführende Referenzen: – CrowdStrike Global Threat Report 2026 (Breakout-Zeiten): https://www.crowdstrike.com/en-us/press-releases/2026-crowdstrike-global-threat-report/ – CrowdStrike Global Threat Report 2026 (deutsche Zusammenfassung, optional): https://www.all-about-security.de/crowdstrike-global-threat-report-2026-ki-beschleunigt-cyberangriffe-und-weitet-angriffsflaeche/ – Offizielle Kali-Linux-Dokumentation zu mcp-kali-server: https://www.kali.org/tools/mcp-kali-server/ – Hintergrund zur Integration von Claude + MCP in Kali (Blog, Feb. 2026): https://www.kali.org/blog/kali-llm-claude-desktop/ – Fachartikel zu MCP-Security und Prompt-Injection in Agentic-AI-/MCP-Workflows (aktuell bestes öffentlich zugängliches SoK, bis das Fluid-Attacks-Paper online ist): https://www.arxiv.org/pdf/2601.17548.pdf – Übersicht zu MCP-Sicherheitsrisiken und Gegenmaßnahmen (Prompt Injection, Tool Poisoning etc., als Interim-Referenz für Red-Hat-/Fluid-Attacks-Content): https://datasciencedojo.com/blog/mcp-security-risks-and-challenges/