Dieser Artikel wurde mit Künstlicher Intelligenz erstellt und redaktionell kuratiert.

⚡ In 30 Sekunden

- SAP hat Ende April 2026 die „API Policy v.4.2026a“ veröffentlicht – Abschnitt 2.2.2 verbietet vertraglich den Zugriff von (semi-)autonomen oder generativen KI-Agenten auf SAP-APIs außerhalb von SAP-eigenen Pfaden (Joule, Business Data Cloud, BTP).

- Drittanbieter-Agenten von OpenAI, Anthropic, Microsoft Copilot Studio oder Open-Source-Frameworks (LangGraph, CrewAI) verlieren den direkten S/4HANA-, SuccessFactors- und Ariba-Datenzugriff.

- SAP behält sich Drosselung, Suspendierung und Vertragsbeendigung bei Verstößen vor. Umgehungen über Proxies oder Impersonation sind explizit untersagt.

- Die DSAG (deutschsprachige SAP-Anwendervereinigung) reagierte am 29. April 2026 mit scharfer Kritik und fordert Klärungs- und Bestandsschutzbedarf.

- Für DACH-IT-Entscheider gilt: Sofort Agent-Inventar erstellen, Architektur auf SAP-Pfade migrieren, Compliance-Prüfung (EU AI Act, DSGVO, BetrVG, BaFin) einleiten.

👤 Für wen ist dieser Artikel?

CIOs & IT-Entscheider: Strategische Einordnung, Handlungsempfehlungen, Vertragsrisiken. SAP-Architekten & Entwickler: Technische Migrationspfade, erlaubte vs. verbotene API-Nutzung. Compliance & Datenschutz: EU AI Act, DSGVO, BaFin, BetrVG-Implikationen. Nicht relevant: Wer SAP ausschließlich mit menschlicher Bedienung und ohne KI-Agenten-Integration betreibt.

Was darf eine künstliche Intelligenz in Ihrem SAP-System tun – und was nicht mehr? Walldorf hat diese Frage Ende April 2026 mit einem Dokument beantwortet, das in der SAP-Community für erhebliche Unruhe sorgt: der SAP API Policy v.4.2026a. Sie definiert erstmals vertraglich, welche KI-Agenten auf SAP-Schnittstellen zugreifen dürfen. Die Antwort ist klar: nur solche, die SAP selbst zertifiziert hat. Alles andere – von OpenAI-Agenten bis hin zu Open-Source-Frameworks wie LangGraph oder dem viralen Tool OpenClaw – ist damit verboten. The Information brachte das Thema am 4. Mai 2026 international auf die Agenda, kurz vor SAPs Hauptversammlung und der Sapphire-Konferenz in Orlando. Wie weit diese Policy reicht, was sie für Ihre laufenden KI-Projekte bedeutet und was Sie jetzt konkret tun müssen – das klärt dieser Artikel.

Was SAP konkret verboten hat

Abschnitt 2.2.2 der SAP API Policy v.4.2026a (Stand 27. April 2026) untersagt explizit: „Except through and within the limits of SAP-endorsed architectures … SAP prohibits API use for: (a) interaction or integration with (semi-) autonomous or generative AI systems that plan, select, or execute sequences of API calls, and (b) scraping, harvesting, or systematic and/or large-scale data extraction or replication.“

Konkret bedeutet das: Jeder KI-Agent, der eigenständig entscheidet, welche SAP-APIs er in welcher Reihenfolge aufruft, ist verboten – sofern er nicht über einen von SAP genehmigten Pfad läuft. Als erlaubte „endorsed architectures“ gelten laut SAP-Dokumentation: SAP Joule und Joule Studio, das Joule Agent Gateway (noch nicht allgemein verfügbar), die SAP Business Data Cloud (BDC) sowie SAP BTP mit Integration Suite. Nur über den SAP Business Accelerator Hub (api.sap.com) offiziell dokumentierte APIs sind für Drittanbieter-Nutzung freigegeben.

🔴 Was die Policy konkret betrifft

- Verboten: Direkte API-Calls von OpenAI Agents, Anthropic Claude-Agenten, Microsoft Copilot Studio Connectors, LangGraph-/CrewAI-Agenten, OpenClaw und vergleichbaren Tools auf S/4HANA, SuccessFactors, Ariba, Concur

- Verboten: Umgehungen über Proxies, Custom-Code-Wrapper, Impersonation oder Intermediary-Services

- Verboten: Systematische Datenextraktion oder Scraping über APIs

- Erlaubt: Alles über SAP Joule, BDC Connect (Zero-Copy-Sharing), BTP Integration Suite, dokumentierte APIs aus dem Business Accelerator Hub

- Erlaubt (Private Cloud/On-Premise): Kundeneigene ABAP-Entwicklungen bleiben ausdrücklich ausgenommen

SAPs Begründung: Stabilität, Sicherheit, IP-Schutz

SAP nennt drei Treiber für die Entscheidung. Erstens die Systemstabilität: Autonome Agenten erzeugen ein anderes Last-Profil als menschliche Nutzer. CEO Christian Klein verwies im Q1-2026-Investorencall (23. April 2026) auf Szenarien mit „millions of calls coming towards an API“, die S/4HANA-Systeme destabilisieren könnten. Zweitens Sicherheit: KI-Agenten können Angriffsvektoren schneller ausnutzen als menschliche Nutzer. Sicherheitsforscher dokumentierten Anfang 2026, wie das Open-Source-Tool OpenClaw durch Prompt-Injection-Angriffe Daten exfiltrieren kann – ohne dass klassische Endpoint-Detection anschlägt (Cisco Talos, Januar 2026). Drittens IP-Schutz: SAPs semantische Modelle, Prozessontologien und der Knowledge Graph sind „a great asset to protect“ (Klein) – systematische Extraktion durch Drittanbieter-Agenten würde diesen Wettbewerbsvorteil untergraben.

Klein versuchte im Investorencall, den Eindruck eines „Pay-for-your-own-data“-Modells zu zerstreuen: „Today customers data is customers data and accessing those data, we are not going to charge.“ Rechtsverbindlich ist jedoch der Vertragstext der Policy – nicht die Investorenrhetorik. Experten wie SAP-Berater Marian Zeis warnten gegenüber The Register, die Policy sei „more restrictive than the community expected“.

DSAG-Reaktion: „Erheblicher Klärungsbedarf“

Die DSAG (Deutschsprachige SAP-Anwendergruppe) veröffentlichte am 29. April 2026 eine offizielle Stellungnahme. DSAG-Vorstandsvorsitzender Jens Hungershausen: „Für SAP-zu-Non-SAP-Szenarien bedeutet das: Sie werden nur noch dort belastbar unterstützt, wo SAP die zugrundeliegenden Schnittstellen ausdrücklich veröffentlicht und dokumentiert hat.“ Technologievorstand Stefan Nogly mahnte: „Wir sehen aus Kundensicht erheblichen Klärungs- und Anpassungsbedarf – insbesondere, um bestehende geschäftskritische End-to-End-Prozesse nicht zu unterbrechen oder rechtlich angreifbar zu machen.“

Lizenz-Fachvorstand Michael Bloch kritisierte, dass das angekündigte Fair-Use-Modell „noch unklar“ sei und transparent in der Policy dokumentiert werden müsse. Die DSAG fordert: eine explizite Bestandsschutzklausel für laufende Integrationen, klare vertragliche Einordnung des SAP Business Accelerator Hub und transparente Fair-Use-Schwellen – bevor Vertragsverlängerungen greifen.

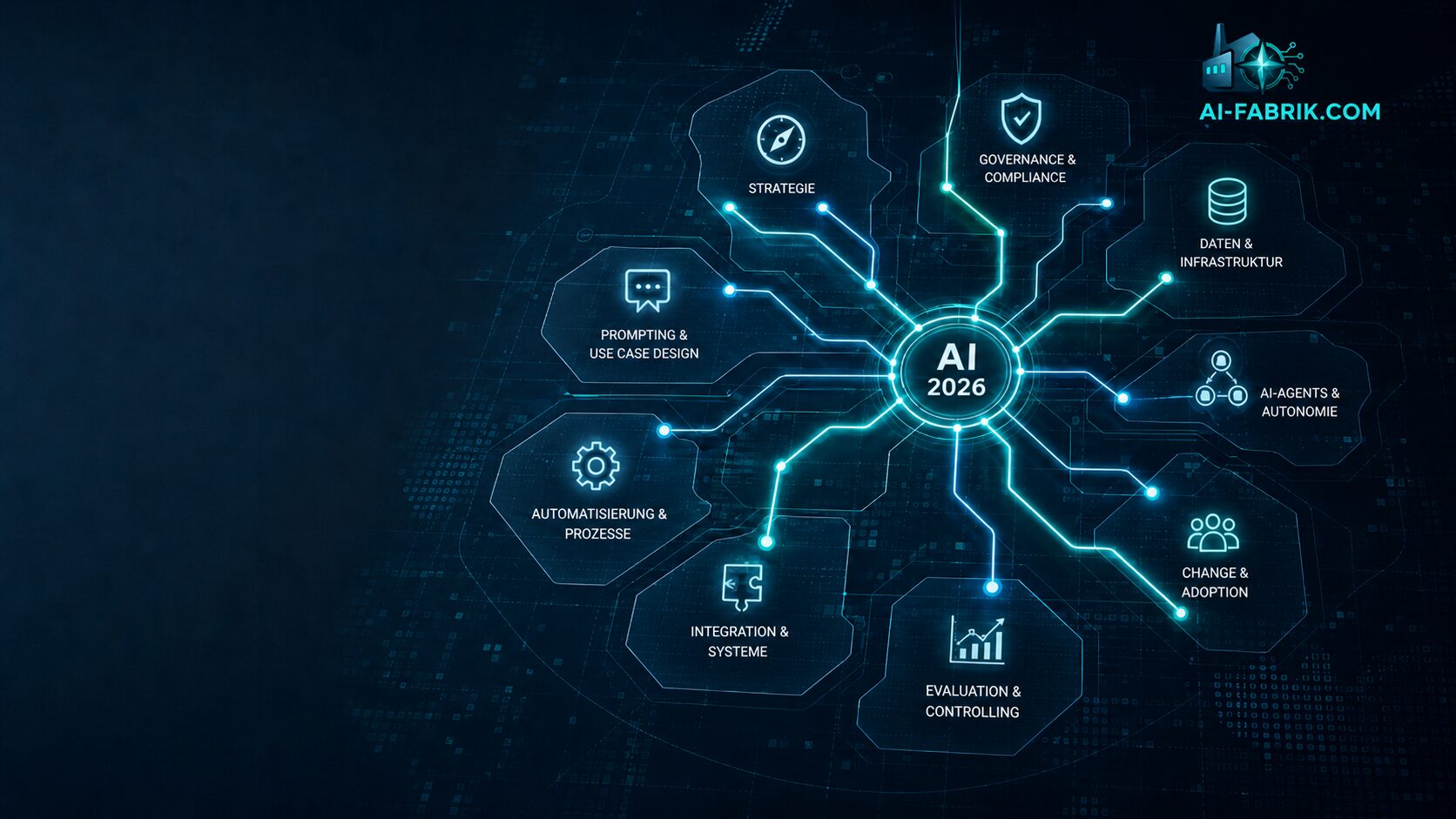

Was das technisch bedeutet: Der erlaubte SAP-KI-Stack

SAP ersetzt das bisherige „Agent → API → SAP“-Pattern durch eine mehrschichtige Architektur. KI-Agenten dürfen SAP-Daten nur noch über folgende Pfade konsumieren:

| Komponente | Funktion | Status (Mai 2026) |

|---|---|---|

| SAP Joule + Joule Studio | Orchestrierung autorisierter Agenten, Agent Builder, Guardrails | GA seit Q4 2025 |

| Joule Agent Gateway | Eingehender Traffic von Vertex AI, Copilot Studio, Bedrock | Noch nicht GA (Mai 2026) |

| SAP Business Data Cloud (BDC) | Zero-Copy-Sharing zu Databricks, Snowflake, Fabric, GCP | GA, Nutzungslimits beachten |

| BTP Integration Suite | Mediator für Drittanbieter, Throttling, OAuth | GA |

| SAP AI Core / Generative AI Hub | Kuratierter Modellzugang (inkl. Claude, GPT, Gemini) | GA |

| SAP LeanIX AI Agent Hub | Zentrales Inventar aller eingesetzten Agenten | GA |

Integrations-Stratege Kai Wähner (2. Mai 2026) bringt die Architekturanforderung auf den Punkt: „Build the integration layer. Extract the data. Let agents consume from a stable, governed, downstream source.“ Praktisch heißt das: Drittanbieter-Agenten dürfen künftig nicht mehr direkt gegen SAP-Produktivsysteme arbeiten, sondern nur noch gegen eine Datenschicht, die über BDC Connect oder eine BTP-Middleware abgesichert ist.

Wettbewerbsvergleich: SAP vs. Microsoft, Salesforce, Oracle

SAP ist nicht der einzige Anbieter, der KI-Agenten reguliert – aber der einzige mit einer explizit vertraglich fixierten Sperre. Salesforce verschärfte 2024/2025 die Slack-API-Terms (kein Bulk-Export, kein LLM-Training auf Slack-Daten; Quelle: Computerworld, Mai 2024), Microsoft setzt auf Identity- und Gateway-Kontrolle über Azure Entra und ist dabei bewusst framework-agnostisch, und Oracle regelt über die OCI Enterprise AI-Plattform die Governance intern. Nur SAP setzt auf vertragliche Architektur-Restriktion als primäres Mittel – was Kritiker als stärksten Vendor-Lock-in-Mechanismus werten, den Microsoft, Salesforce und die Hyperscaler gezielt als Wettbewerbsvorteil in CIO-Gesprächen ausnutzen werden.

Compliance-Kontext: EU AI Act, DSGVO, BetrVG, BaFin

Die SAP-Policy trifft auf einen kritischen Regulierungsmoment in der DACH-Region:

⚠️ DACH-Compliance im Überblick

- EU AI Act (ab 02.08.2026): Deployer von Hochrisiko-KI (HR, Kredit, krit. Infrastruktur) müssen Agenten-Inventar, Risikomanagement und Human-Oversight-Rollen dokumentieren. Bußgelder bis 15 Mio. € oder 3% des weltweiten Umsatzes. Die von SAP erzwungene Zentralisierung über Joule/BDC erleichtert die Inventarisierungspflicht – löst aber nicht die Frage der Haftungsabgrenzung zwischen Provider und Deployer.

- DSGVO Art. 28 (Auftragsverarbeitung): Jeder externe KI-Agent, der personenbezogene Daten aus SAP HCM oder SuccessFactors verarbeitet, ist Auftragsverarbeiter – ein AVV ist Pflicht. Bei nicht-autorisierten Drittanbieter-Pfaden fehlen häufig die nötigen Sub-Prozessor-Dokumente.

- DSGVO Art. 35 (DSFA): Autonom entscheidende Agenten in HR oder Beschaffung (Ariba) triggern regelmäßig eine Datenschutz-Folgenabschätzung. Empfehlung: gemeinsam mit der Betriebsrats-Dokumentation erstellen.

- BetrVG § 87 Abs. 1 Nr. 6: Jeder KI-Agent, der geeignet ist, Verhalten oder Leistung von Mitarbeitenden zu überwachen, ist mitbestimmungspflichtig. Das gilt auch für Joule-Agenten in SuccessFactors oder Ariba. § 90 BetrVG verlangt frühzeitige Unterrichtung des Betriebsrats in der Planungsphase.

- BaFin-Orientierungshilfe (18.12.2025): Für Banken und Versicherer gelten KI-Anwendungen in kritischen Funktionen als IKT-Risiken nach DORA. Lifecycle-Dokumentation, Leitungsorgan-Genehmigung und Incident-Reporting (Art. 19 DORA) sind Pflicht.

- EU Data Act (seit 12. September 2025 anwendbar): Verankert das Recht der Nutzer auf Zugang zu ihren in vernetzten Produkten generierten Daten und verbietet unfaire B2B-Klauseln. Die SAP-Policy muss sich an diesem Rahmen messen lassen – CEO Klein betont explizit die Dateneigentümerschaft der Kunden als roten Linie.

Auswirkungen nach SAP-Produktlinie

S/4HANA Public Cloud Edition: Höchste Dringlichkeit. SAP kann interne APIs ohne Vorwarnung ändern; direkter Zugriff durch Drittanbieter-Agenten ist sofort risikobehaftet. S/4HANA Private Cloud/On-Premise: Kundeneigene ABAP-Entwicklungen bleiben ausdrücklich erlaubt – ein wesentlicher Puffer für Bestandskunden. SuccessFactors (HCM): Direkter OData-Zugriff durch Drittanbieter betroffen; wegen Personenbezug kumuliert das Risiko mit DSGVO und BetrVG. Ariba: Bid Analysis Agent und Tender Analysis Agent (GA Q1 2026) sind SAP-eigen; Drittanbieter-Beschaffungsagenten benötigen künftig den Joule Agent Gateway oder BTP. Datasphere/BDC: Joule in Datasphere ist GA; BDC Connect bleibt der erlaubte Drittanbieter-Datenpfad.

Handlungsempfehlungen für IT-Entscheider in der DACH-Region

✅ Sofort (0–4 Wochen)

- Vollständiges Agent-Inventar anlegen: Welche Tools, Copilot-Connectors, Open-Source-Frameworks und Eigenentwicklungen greifen heute auf S/4HANA, SuccessFactors, Ariba oder Concur zu? SAP LeanIX AI Agent Hub oder CMDB nutzen.

- Endpunkt-Audit gegen den SAP Business Accelerator Hub: Jede Schnittstelle, die nicht in api.sap.com gelistet ist, ist bei Vertragsverlängerung at risk.

- Vertragsstand prüfen: DSAG-Lesung: bestehende Bestandsintegrationen sind kurzfristig nicht betroffen, bei Renewals ab Q3 2026 schlägt die neue Policy materiell durch. Schriftliche Bestätigung vom SAP Account Manager einholen.

✅ Kurzfristig (1–3 Monate)

- Architekturentscheidung: Entweder (a) Agentic-Workloads über Joule + Joule Agent Gateway konsolidieren oder (b) Drittanbieter-Agenten behalten und zwingend über BDC/BDC Connect mit Zero-Copy in Databricks/Snowflake/Fabric anbinden. Direkter API-Zugriff ist die schlechteste Option.

- Mitbestimmung & DSFA parallel aufsetzen: Betriebsrat nach § 90 BetrVG früh informieren, KI-Betriebsvereinbarung verhandeln, DSFA mit Datenschutzbeauftragtem abschließen.

- EU-AI-Act-Readiness starten: AI Officer benennen, Hochrisiko-Use-Cases (Recruiting, Kreditscoring, Versicherungs-Tarifierung) klassifizieren, Inventarpflicht nach Art. 26 EU AI Act vorbereiten.

✅ Mittelfristig (3–12 Monate)

- Vertragsverhandlung mit SAP: Fair-Use-Schwellen vertraglich fixieren, nutzende Schnittstellen als „published“ zusichern lassen, Throttling/Suspend-Befugnisse mit Eskalations-Notice-Periode versehen.

- Lock-in-Hedge aufbauen: BDC Connect für Zero-Copy-Sharing testen, um Cloud-Exit-Optionen unter dem EU Data Act real handhabbar zu halten.

- Multi-Vendor-Strategie prüfen: A2A-Protokoll als Bridge, MCP-Gateway für interne Tools, Agent-Orchestration-Layer (z.B. Microsoft Agents SDK) zwischen SAP-Pfad und Drittagenten.

Kritische Würdigung: Governance oder Lock-in?

Die SAP-Policy hat eine legitime Schutzfunktion – nicht autorisierte Agenten können ERP-Systeme destabilisieren und sensible Daten unkontrolliert abgreifen. Gleichzeitig schafft sie eine kommerzielle Asymmetrie zugunsten des SAP-eigenen KI-Stacks, die Kritiker zu Recht als strategisches Lock-in-Instrument werten. Wer die Entscheidungsfreiheit bei der KI-Plattformwahl behalten will, muss jetzt eine Integrationsschicht aufbauen, die nicht direkt von SAP-APIs abhängt – sondern von einer eigenen, gouvernierten Datenschicht.

Ob SAP die Policy nach der Sapphire-Konferenz (11.–13. Mai 2026) abschwächt – mit einer Bestandsschutzklausel oder einem transparenten Fair-Use-Modell – bleibt abzuwarten. DSAG-Druck und der seit September 2025 in Kraft befindliche EU Data Act machen Korrekturen wahrscheinlich. Die Kernfrage bleibt: Wer kontrolliert, wer mit Ihren SAP-Daten agiert?

Häufige Fragen zur SAP API Policy v.4.2026a

Sind bestehende SAP-Integrationen sofort betroffen?

Laut DSAG-Lesart (29. April 2026) sind autorisierte Bestandsintegrationen kurzfristig technisch nicht eingeschränkt. Bei Vertragsverlängerungen ab Q3 2026 greift die neue Policy materiell. Schriftliche Bestätigung vom Account Manager ist ratsam.

Darf ich Microsoft Copilot Studio noch mit SAP-Daten verbinden?

Nur über den (noch nicht GA verfügbaren) Joule Agent Gateway oder über BDC Connect als Datenschicht. Direkte API-Calls von Copilot Studio auf S/4HANA-Produktivdaten sind unter der neuen Policy verboten.

Was ist das Joule Agent Gateway?

Ein SAP-zertifizierter Eintrittspunkt für eingehenden Agenten-Traffic von Drittsystemen (Vertex AI, Copilot Studio, Bedrock). Er erzwingt SAPs Governance-Regeln, protokolliert alle Zugriffe im SAP Audit Log Service und ist Stand Mai 2026 noch nicht allgemein verfügbar. Wer darauf verwiesen wird, sollte den GA-Status verifizieren.

Welche Risiken drohen bei Verstößen gegen die Policy?

SAP behält sich Throttling (Drosselung), Suspension (Sperrung) und Termination (Vertragsbeendigung) vor. Bei Finanzdienstleistern kommt das regulatorische Risiko aus der BaFin-Orientierungshilfe (DORA-ICT-Risikomanagement) hinzu.

Was gilt für SAP S/4HANA Private Cloud und On-Premise?

Kundeneigene ABAP-Entwicklungen sind ausdrücklich weiterhin erlaubt. Für Private Cloud und On-Premise-Deployments verbleibt damit ein wichtiger Freiraum, den Bestandskunden aktiv nutzen können.

Quellen

- SAP: API Policy v.4.2026a (PDF, Stand 27. April 2026)

- DSAG: Neue SAP API Policy – DSAG sieht Klärungs- und Anpassungsbedarf (29. April 2026)

- The Register: AI clause in new SAP API policy provokes lock-in concern (29. April 2026)

- The Register: SAP user group slams ‘uncertainty’ in ERP giant’s API policy (30. April 2026)

- Kai Wähner: Data Ownership in the Age of Agentic AI (2. Mai 2026)

- Thomas Wieberneit: SAP Draws a Perimeter around Agentic AI (April 2026)

- SAPinsider: SAP’s New API Policy Redefines Access in the AI Era (April 2026)

- Computerwoche: DSAG kritisiert SAPs neue API Policy (April 2026)

- Cisco Talos: Personal AI Agents like OpenClaw Are a Security Nightmare (Januar 2026)

- Computerworld: Salesforce changes Slack API terms to block bulk data access for LLMs (Mai 2024)

- BaFin: Orientierungshilfe zu IKT-Risiken beim Einsatz von KI (18. Dezember 2025)

- Gartner: Identifies Six Steps to Manage AI Agent Sprawl (28. April 2026)

📧 DACH-Enterprise-KI wöchentlich: Der AI-Fabrik Newsletter liefert Compliance, Governance und KI-Strategie für IT-Entscheider direkt ins Postfach.

Weiterführende Artikel:

→ Gemini Enterprise Agent Platform: Googles Antwort auf den Enterprise-Agenten-Markt

→ Anthropic vs. OpenAI vs. Google: Wer dominiert Enterprise-KI 2026?

→ OpenClaw: Self-Hosted KI-Agenten – Chancen und Sicherheitsrisiken